AG-Rechte

Exchange erlaubt den Betrieb mehrerer Server in großen Umgebungen. Große Firmen haben aber oftmals die Anforderung, die administrative Berechtigungen zu delegieren und zu trennen, d.h. die Arbeit als "Enterprise Admin" sollte nicht jeder machen dürfen. Exchange trägt diesen Anforderungen Rechnung, indem es durch die administrativen Gruppen (AG) eine Delegierung von Berechtigungen erlaubt.

So gibt es für Exchange die Möglichkeit, über Berechtigungen sehr fein zu steuern, wer was darf. Teilweise können Sie damit aber auch über das Ziel hinaus schießen. Siehe dazu auch Exchange 2000 Berechtigungen und ExAdminkonzept.

Berechtigungspunkte

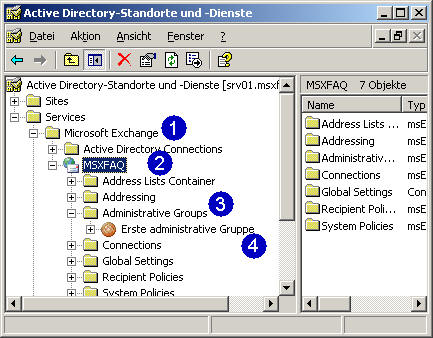

Die Berechtigungen von Exchange trennen sich zwischen den Rechten auf die Exchange Konfiguration, auf die Exchange Server und auf die Exchange aktivierten Objekte (Benutzer, Kontakte, Verteiler etc.). Auf dieser Seite geht es um die Berechtigungen auf die Exchange Konfiguration, die Sie mit dem Exchange System Manager und anderen Tools anzeigen können.

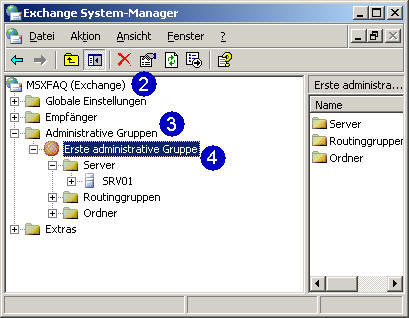

Interessant ist hierbei, dass für die nachfolgende Betrachtung die genaue Kenntnis der Struktur wichtig ist, da der Exchange System Manager erst bei der Organisation beginnt (2), aber zwischen dem Container "Service" in der Konfigurationspartition und der Organisation noch ein weiterer Container liegt, der für die Vergabe von Berechtigungen wichtig ist.

Rechte durch den ESM

Auch wenn Sie nun wissen, wo im Active Directory die entsprechenden Container liegen und dass Sie dort mit ADSIEDIT auch die Sicherheitseinstellungen konfigurieren können, sollten Sie nur den offiziellen Weg des Exchange System Managers nutzen. Dort gibt es auf der Ebene der Organisation und der jeweiligen administrativen Gruppe einen Assistenten zur Objektverwaltung, welcher in den meisten Fällen vollkommen ausreichend ist. Ausnahmen und Einschränkungen des Assistenten finden Sie weiter unten.

Exchange erlaubt die Vergabe von Berechtigungen mit dem Exchange System Manager und unterscheidet dabei drei grundlegende Berechtigungsstufen:

- Exchange View Only Admin

Dieses Recht erlaubt nur die Anzeige der Einstellungen und ist mit dem "Lesen"-Recht bei einer Dateifreigabe vergleichbar - Exchange Admin

Dieses Recht erlaubt auch die Änderung der Einstellungen und ist mit dem "ändern"-Recht bei einer Dateifreigabe vergleichbar. - Exchange Full Admin

Diese Berechtigung beinhaltet zusätzlich auch die Erlaubnis, Berechtigungen zu ändern

Im folgenden werden die sechs Möglichkeiten der Berechtigungsvergabe mit dem ESM für Exchange 2003 SP1 dokumentiert:

Rechte auf die Administrative Gruppe

| Vergabe | View Only

|

Admin

zzgl. Warnung, dass zur Administration auch Berechtigungen auf den Servern selbst (lokaler Administrator) zu setzen sind. |

Full Admin

zzgl. Warnung, dass zur Administration auch Berechtigungen auf den Servern selbst (lokaler Administrator) zu setzen sind. |

|---|---|---|---|

| Microsoft Exchange |

|

Siehe "View Only" |

|

| Organisation |

|

Beachten Sie die Änderung des Fokus |

Siehe "Admin" |

| AdminGroups |

|

nur Vererbung ! |

nur Vererbung ! |

| AG |

|

|

|

Berechtigungen auf die Organisation

Auch auf der Ebene der Organisation können Berechtigungen vergeben werden, welche dann aber auf alle Administrativen Gruppen vererbt werden. Die Vererbung ist auf den administrativen Gruppen auch zu sehen.

| Vergabe | View Only

|

Admin

Warnung zu Serverrechten |

Full Admin

Warnung zu Serverrechten |

|---|---|---|---|

| Microsoft Exchange |

|

|

Vollzugriff+ |

| Exchange Org | Vererbung zzgl.

|

Vererbung zzgl.

|

Siehe Admin |

| Administrative Groups | nur Vererbung ! |

nur Vererbung ! |

nur Vererbung ! |

| Admingroup | nur Vererbung ! |

nur Vererbung ! |

nur Vererbung ! |

Beachten Sie dabei immer die Details bei den Berechtigungen. Einige Berechtigungen werden nur für das jeweilige Objekt vergeben, während andere Berechtigungen auch auf Unterobjekte vererbt werden dürfen.

Einschränkungen des ESM Assistenten

Der Exchange System Manager hat einige Einschränkungen, die Sie können sollten, aber keinen schwerwiegenden Fehler darstellen.

- Unvollständige Anzeige

Der Assistent zeit ihnen nur die Berechtigungen an, die Sie vergeben haben. Das bedeutet aber, das bereits vorhandene oder von Hand mit ADSIEDIT vergebene Berechtigungen nicht im Systemmanager sichtbar werden.

Insofern ist dieser Assistent keine legitime Möglichkeit zur Anzeige der effektiven Berechtigungen. Es kann sein, dass jemand mehr Berechtigungen hat, als hier angezeigt werden. Hinzu kommt, dass der Assistent nicht mal alle durch ihn vergebene Berechtigungen anzeigt. Wenn Sie eine Person auf einer administrativen Gruppe berechtigen, dann erhält diese Person auch auf der Organisation zumindest Rechte zum lesen. Dies ist aber bei den Verwaltungsberechtigungen der Organisation nicht gesondert ersichtlich. - Rechte oberhalb der Organisation

Weiterhin haben Sie mit ADSIEDIT sicherlich bemerkt, dass es unter "Services" nicht sofort mit der Exchange Organisation startet, sondern noch ein "Microsoft Exchange"-Container dazwischen liegt. Auch hierauf sind Berechtigungen erforderlich, wenn Sie Exchange administrieren wollen. Auch diese Rechte vergibt der ESM im Hintergrund. - Berechtigungen auf Server

Es reicht nicht aus, administrative Rechte auf eine administrative Gruppe zu haben, sondern auch auf den Servern dieser Gruppe müssen Sie Berechtigt werden, um entsprechende Funktionen auszuführen. Der ESM informiert sie nur darüber, aber pflegt diese Berechtigungen nicht - Berechtigungen auf OU's

Um die Benutzer, Verteiler, Kontakte etc. zu pflegen, benötigen Sie natürlich noch die Berechtigungen auf die jeweilige Domäne bzw. OU.

Alternatives Berechtigungskonzept

Bei der Vergabe von Berechtigungen durch den ESM sind Sie auf die drei Stufen (View Only, Admin, Full Admin) beschränkt. Manchmal kann es gewünscht sein, z.B.: auf einzelne Speichergruppen oder Server die Berechtigung zu delegieren.

Niemals DENY

Versuchen Sie immer auf das "Verbieten" von Berechtigungen zu verzichten.

Das Risiko einer schwerwiegenden Betriebsstörung ist einfach zu hoch.

Niemals Vererbung abschalten

Es gibt einen feinen aber wichtigen unterschied zwischen "Vererbung auf

einem Objekt abschalten" und "ein Recht nicht vererbbar kennzeichnen". Sie

sollten die die Vererbung auf einem Objekt abschalten, sondern maximal die

Vererbbarkeit von Rechten steuern.

Ein wesentliches Problem hierbei ist, dass schon ein "View Only"-Recht auf einer administrativen Gruppe den Mitgliedern ein Leserecht auf der Organisation gibt, womit sie die gesamte Organisation einsehen können. Dies ist für einige Umgebungen nicht erwünscht. In solche einem Fall bleibt dann nur die Vergabe der Berechtigungen über ADSIEDIT und ein Verbot der Nutzung des Exchange System Managers.

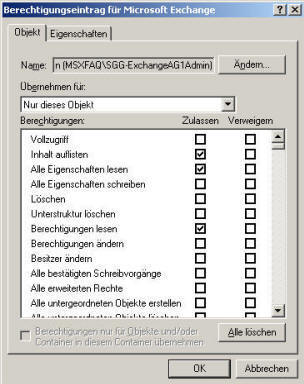

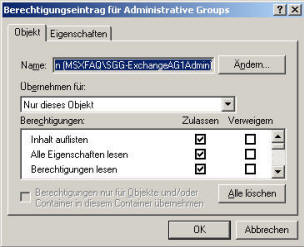

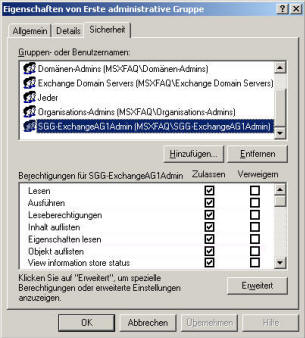

Sinnvoller weise legen Sie für solch ein Konzept wieder entsprechende Sicherheitsgruppen an, damit keine Berechtigungen an einzelne Benutzer vergeben werden müssen. So können Sie je administrativer Gruppe eine Sicherheitsgruppe anlegen. Damit diese Mitglieder jedoch ihr Recht auch ausüben können, benötigen diese auch Berechtigungen auf den darüber liegenden Objekten. Dies könnte wie folgen aussehen:

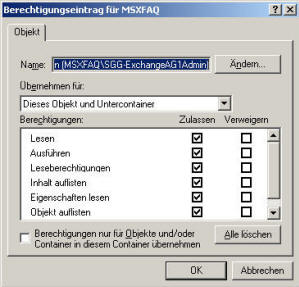

- Universelle Sicherheitsgruppe "Exchange Org View Administratoren"

Erhält Leserechte auf die oberen drei Container "Microsoft Exchange", "Organisation" und "Administrative Groups". Alle späteren Gruppen für die Administration von Exchange müssen dann Mitglied dieser Gruppen sein.

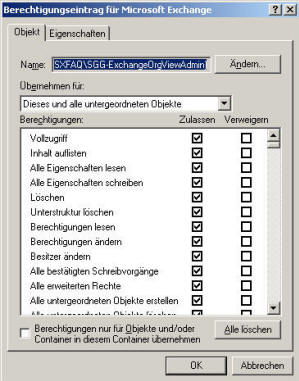

Die Berechtigungen werden analog zu den oben dokumentierten Berechtigungen gesetzt (View Only), allerdings ohne diese als vererbbar zu kennzeichnen. - Sicherheitsgruppe für die administrative Gruppe

Diese Gruppe bekommt dann z.B. Exchange Admin-Rechte auf die administrative Gruppe in Exchange mit Vererbung auf untergeordnete Objekte. Diese Gruppe ist Mitglied der "Exchange Org View Administratoren", damit Sie überhaupt den Weg zur eigenen administrativen Gruppe finden kann. Diese Rechte werden auch nicht per ESM vergeben, da ansonsten der ESM wieder die Rechte auf höheren Strukturen verändert - Server Admin Rechte

Die Administration funktioniert nur dann richtig, wenn die Administratoren auch Administrator über die Exchange Server selbst sind. Hierzu eignet sich ebenfalls diese Gruppe, die per Gruppen - Admin User in Sicherheitsgruppe der AG

Letztlich wird der gewünschte administrative Account in die Sicherheitsgruppe der AG aufgenommen.

Das Ergebnis ist, dass der Administrator seiner administrativen Gruppe fast alles machen kann, aber er kann keine globalen Exchange Einstellungen (z.B. Exchange RUS, Empfängerrichtlinien, Address-Templates) aber vor allem auch nicht die anderen administrativen Gruppen sehen. Der wichtigste Aspekt dieser Änderung ist, dass ein Administrator für Benutzer dann auch beim Mail-aktivieren eines Anwenders nur seine eigenen Datenbanken auswählen kann.

Weitere Links

- Exchange 2000 Berechtigungen

- Vererbung

- Gruppenrichtlinien

- Windows Gruppen und Berechtigungen

- Adminkonzept

- Working with Active Directory Permissions in Exchange Server 2003

http://www.microsoft.com/technet/prodtechnol/exchange/2003/library/ex2k3ad.mspx - Windows schützt kritische

Objekte gegen Vererbtung durch den AdminSDHolder

http://msmvps.com/blogs/ulfbsimonweidner/archive/2005/05/29/49659.aspx

817433 Delegated permissions are not available and inheritance is automatically disabled - Best Practices für Delegating Active Directory Administration white paper.

http://www.microsoft.com/downloads/details.aspx?familyid=631747a3-79e1-48fa-9730-dae7c0a1d6d3&displaylang=en - 817433 Delegated permissions are not available and inheritance is automatically disabled

- 232199 Description and Update of the Active Directory AdminSDHolder object'

- 907434 The "Send As" right is removed from a User object after you configure the "Send As" right in the Active Directory Users and Computers snap-in in Exchange Server