Office 365 Firewalls

Auf dem Weg zwischen Anwender und Office 365 gibt es Firewalls, Proxy-Server, Router mit Portfilter und andere Systeme. Damit stellt sich jeder Firma die Aufgabe, die Zugriffe auf Office 365 zu optimieren. Diese Seite beschäftigt sich den Angeboten verschiedener Firewalls hinsichtlich Office 365.

Anforderungen an die Firewalls

Die Nutzung von Office 365 stellt einige Anforderungen an eine Firma, da gerade die Zugriffe auf Exchange Online und SharePoint eine deutliche Verlagerung von Datenflüssen mit sich bringen. Daten, die bislang im LAN von Clients zum Server übertragen wurden, müssen nun durch die Firewall und das Internet. Daher empfiehlt Microsoft auch:

- Lokaler Breakout und lokaler DNS

d.h. bitte nicht den Zugriff auf das Internet von Niederlassungen über das eigene WAN zur Zentrale führen - Bypass Proxy, NAT preferred

Latenzzeit stört und ein Proxy dazwischen bietet Funktionen (Authentifizierung, SSL aufbrechen, Malware Filtern), die aber für den Zugriff auf die eigenen Daten gar nicht erforderlich sind. Beim Zugriff auf interne Server gab es ja auch keine Notwendigkeit

Das ist nur die Kurzfassung des Inhalts auf Office 365 Netzwerk Microsoft Empfehlungen. Eine Firewall sollte hier die passenden Lösungen bieten, z.B.

- Zulassen von Office 365 Verkehr zum

eigenen Tenant

Hier zu könnte eine Firewall einfach die IP-Adressen der Office 365 passieren lassen. Eine Unterscheidung nach Diensten wäre wünschenswert. Eine Trennung nach Tenants ist allein anhand der IP-Adressen aber nicht möglich - Blockieren von Daten aus fremden Tenants

Das ist schon eine größere Herausforderung, da z.B. alle Tenants die Adresse und den Namen "outlook.office365.com" als Endpunkt in der Cloud nutzen. Für SharePoint ist es eher möglich, da hier der Tenantname mit in den URls und beim "Client-Hello" enthalten ist. Eine pfiffige Firewall kann sehr wohl zwischen Zielen anhand des TLS-Handshake unterscheiden. Wobei diese Funktion aber TLS 1.3 wegfallen wird - RTP-Support

Damit Audio/Video von Skype for Business und Teams optimal übertragen werden, sollte die Firewall natürlich eine Kommunikation auf Port 3478-3481/UDP erlauben. Ideal wäre es, wenn die Firewall den Payload betrachtet, um Audio und Video anhand des RTP-Headers zu erkennen um so etwas zusätzliche Sicherheit zu bieten aber vor allem auch um eine aussagekräftige Nutzungsstatistik zu liefern.

Allerdings können wir heute meist froh sein, wenn die Office 365-IP-Adressen schon mal als vordefinierte Host- oder Netzwerk-Gruppen vorliegen.

Liste der Hersteller

Ich versuche eine Liste von Firewalls hier zu pflegen und ab welcher Version eine gewisse Office 365 Unterstützung enthalten ist. Die Funktionen unterscheide ich dabei nach

-

Manuell: Keine

eingebaute Unterstützung

Manuell: Keine

eingebaute Unterstützung

Administratoren können aber natürlich manuell Listen pflegen. Das ist aber keine Lösung, da sich die Adressen manchmal ändern und manuelle Nacharbeit erforderlich ist. -

IP:

Vordefinierte und aktualisierte Listen

IP:

Vordefinierte und aktualisierte Listen

Die Firewall liefert eine Funktion, um die von Microsoft veröffentlichen Office 365 Netzwerkziele einzulesen, so dass die Administratoren die unterschiedlichen Ziele in Policies verwenden können. Es gibt aber auch Hersteller, die die Listen selbst verwalten und über eigene Verteilungen zu den Kunden liefern -

TLS:Zertifikat -Inspection

bzw. Application-Awareness

TLS:Zertifikat -Inspection

bzw. Application-Awareness

Firewalls können z.B. den TLS-Handshake betrachten und bis TLS 1.2 die Namen des Zertifikate aus dem "Server Hello" ermitteln. So erkennen viele Firewalls -

Auditing/NetFlow

Auditing/NetFlow

Ein Mehrwert stellen Funktionen darf, mit denen die Firewall verschiedene Kennzahlen der Office 365 Nutzung liefern kann. Dazu zählen Datenmenge nach Ziel und Quelle aber vielleicht auch gemessene Latenzzeiten aus den TCP-Verbindungen.

Ich bin hier auf ihre Mithilfe und Rückmeldungen angewiesen, welche Firewalls welche Funktion mittlerweile umgesetzt haben, da ich nicht alle Hersteller kontinuierlich überwache

| Hersteller | Version | Funktion | Beschreibung und Links |

|---|---|---|---|

Checkpoint |

R77.30 |

|

Checkpoint kann IP-Adresslisten verarbeiten, die per PowerShell o.ä. bereit gestellt werden. Checkpoint kann aber auch "Applikationen" erkennen und als Kriterium nutzen.

Mittlerweile gibt es das Konzept der "Updatable Objects"

Auch die Liste für Azure Services ist mittlerweile sehr umfangreich:

|

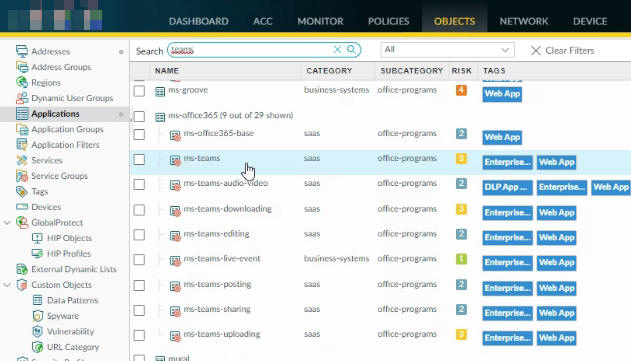

Palo Alto |

|

|

Palo Alto versteht auch "Applikationen" und verlässt sich nicht nur auf IP-Adressen. Das hat mich vor vielen Jahren mit Lync Online schon mal Nerven gekostet, da Palo Alto hier reingegrätscht hat. Siehe dazu auch Palo Alto und Lync. Hier ist die Liste der damals verfügbaren Anwendungen.

Sie können also "Applikationen" freigeben.

Palo Alto hat mittlerweile das Ende von "MineMeld" angekündigt. Die folgenden Links sind daher nicht mehr empfohlen:

|

Fortinet |

|

|

Auch Fortinet kennt mittlerweile "Office 365" Applikationen über entsprechende Signaturen:

Die Vorgaben können Sie dann in den Regel verwenden und die Details zeigen die enthaltenen Adressen und Namen

Ich habe keine Quelle, wie Updates geladen werden und ob diese gesondert zu lizenzieren sind.

Verwechseln Sie nicht die Firewall FortiNet mit dem Spamfilter FortiMail aus dem gleichen Haus |

Sophos |

|

|

Von Sophos gibt es meines Wissens keine Funktion im Produkt selbst aber im Sep 2024 ist ein erster KB-Artikel veröffentlicht worden, mit dem Sophos einen Weg aufzeigt, die Microsoft 365 URLs als Ausnahmen aufzunehmen.

Achtung: Sophos hat einen SMTP-Service, der im TransparentMode immer auf allen Schnittstellen Port 25 annimmt, auch wenn sie eine Adresse mittels eigenenden DNAT-Regel, z.B. auf Exchange routen wollen. Davor gab es nur Forenbeiträge und fremde Ansätze.

|

ForcePoint |

|

|

Soweit ich es gesehen habe, filtert ForcePoint auf IP-Level und mit dem Wechsel von Microsoft auf den neuen XML-Service ist eine Anpassung erforderlich.

Zudem gibt es KB-Artikel, wie man bestimmte Webseiten als Proxy-Ausnahme definiert

|

pfSense |

|

|

Soweit mir bekannt, kann ich IP-Adressen und Subnetze manuell pflegen. |

Symantec ASG und ProxySG |

|

|

Die Proxy-Appliance kennt in Verbindung mit GIN auch Office 365 URLs

|

Watchguard |

|

|

|

Cisco |

|

|

Aktuell habe ich noch keine Information, ob und wie eine Cisco ASA die Microsoft 365 Ranges automatisch übernehmen kann.

|

Wenn ihr Firewall fehlt und besondere Office 365 Funktionen hat, dann bitte ich um Hinweise, Links, Screencaptures, damit ich diese hier addieren kann

Weitere Links

- Office 365 Netzwerkziele

- Office 365 Netzwerk Microsoft Empfehlungen

- Office 365 und Proxy Server

- Office 365 Ports

- Office 365 Network Assessment -Kurzfassung

- Office 365 mit Sophos

- https://aka.ms/ipurlblog

- Office 365 URLs and IP address ranges

https://docs.Microsoft.com/en-us/Microsoftteams/office-365-urls-ip-address-ranges